Características y propiedades que hacen que este navegador sea el más rápido, sencillo, fácil de utilizar, seguro y popular de la red, funciones básicas y elementales, marcadores, extensiones y otros recursos

Si aún no has instalado o si todavía no has probado Google Chrome, pruébalo y anímate a utilizarlo como tu navegador de internet.

Google Chrome, el navegador más rápido de la red, el más fácil de instalar y actualizar, el más sencillo de utilizar y el que más seguridad proporciona a los usuarios.

Si no tienes mucha experiencia en el uso de equipos informáticos y sientes cierta desconfianza sobre todo lo que sea instalar aplicaciones adicionales al equipo, esta página es para ti, sigue leyendo.

En otra página de este sitio se pueden conocer trucos y saber de opciones más avanzadas de Google Chrome, este articulo solo está dirigido a usuarios con menos conocimientos, con las opciones elementales y básicas que se deben saber de este navegador.

¿Que son los navegadores o exploradores web?

Todos los sistemas operativos Windows incluyen para navegar en internet de forma predeterminada, el navegador creado por Microsoft, Internet Explorer.

Internet Explorer es un navegador excelente y en las últimas versiones ha mejorado muchos de los aspectos que hacían que la mayoría de los usuarios lo odiaran y le tuvieran "fobia".

No obstante, aún se mantiene rezagado en las preferencias de los usuarios, dicen algunos que sobrevive a esta era reciente de internet, solo porque viene incluido en el paquete de Windows "a la fuerza", incluso muchos usuarios inexpertos piensa que no existe otra opción.

Pero no es así, en Windows el usuario tiene todo el derecho de escoger y utilizar el navegador que estime conveniente para navegar en internet.

No existe ningún peligro, ni causa ningún conflicto en el sistema, instalar otro navegador.

Un navegador es como el auto con el que nos desplazamos por la red, en la medida que sea más veloz, más práctico, más manuable y fácil de manejar, además más seguro, tendremos una experiencia superior de la maravilla tecnológica que es internet.

¿Por qué instalar Google Chrome y no otro navegador?

En un equipo se pueden instalar y utilizar varios navegadores de forma simultánea, incluso es la mejor opción, en mi caso utilizo cuatro de ellos, cada uno para un propósito y función diferente.

En otra página de este sitio:

Navegadores y exploradores web, características y comparaciones, puedes conocer las diferencias de los principales y lo que los caracterizan, todos tienen sus ventajas y desventajas, sus virtudes, en definitiva ninguno es perfecto, pero .......

Para el usuario normal (no el empresario, ni el informático, ni el Geek), el ideal para navegar en internet es Google Chrome.

Google Chrome es el navegador ideal en cualquiera de los siguientes casos:

• Se dispone de una conexión lenta a internet.

• Se es un poco desesperado a la hora de navegar en la red.

• Necesitamos un navegador actualizado, pero somos torpes en eso de estar buscando las actualizaciones.

• Nos gustan las cosas sencillas, pero útiles.

• No sabemos nada de informática.

Si estas comprendido en cualquiera de las categorías anteriores, entonces instala Google Chrome.

¿Por qué es tan rápido el navegador Google Chrome?

Son varios los factores que hacen que Google Chrome sea rápido y veloz en internet, solo algunos de ellos son los siguientes:

✔ Posee una interface sencilla y elemental, lo que hace que el consumo de memoria RAM sea mínimo.

✔ Al iniciarse no carga como sucede en otras aplicaciones, complementos y extensiones por los que el usuario tiene que esperar.

✔ Utiliza siempre el último motor de Javascript disponible, para facilitar la carga de las páginas que incluyen porciones de este lenguaje.

✔ Importantísima es la función de Prefetching (precarga) de DNS para mejorar el rendimiento en la carga de las páginas web. Para eso se apoya en la enorme red de servidores de Google diseminados geográficamente por todo el mundo.

Para entender lo que es el prefetching te hare una sencilla demostración:

Windows almacena en cache (memoria) las entradas DNS solo 24 minutos, pasado ese tiempo hay que solicitarlas de nuevo al servidor DNS.

¿Qué es eso de entradas DNS?

Al escribir en tu navegador la dirección: http://sitio-x/pagina-linda.htm, Windows necesita saber la dirección IP que tiene asignada dicho sitio.

La única forma de saberlo es solicitar el dato a un servidor DNS, que es una especie de libreta de direcciones enorme en internet. Por supuesto tendrá que hacer la solicitud y esperar a que se la envíen, lo que en ocasiones demora bastante.

Después de conectarte guardará el dato .....24 minutos, después de eso lo eliminará.

Si utilizas Google Chrome has una prueba sencilla:

Abre una nueva pestaña (Ctrl+N), copia y pega en la barra de direcciones: about:dns y presiona la tecla Enter:

Verás el registro de resolución de DNS almacenado aun en tu navegador, aunque hace días que no entras a esos sitios.

Esto es uno de los tantos factores que hace que Chrome, sea más rápido que cualquier otro navegador.

Ventajas de utilizar Google Chrome

El navegador se actualiza de forma automática, es decir en la medida que surgen nuevas versiones (generalmente solo algunas semanas) mejoradas, los archivos necesarios Chrome los instala aun sin preguntar, por lo que la mayor parte de los usuarios no saben que versión tienen instalada.

Para saberlo hay que dar un clic en el icono de la llave (esquina superior derecha y escoger: "Información de Google Chrome".

Las actualizaciones también incluyen las bases de datos de Google sobre sitios con malware o pishing, por lo que el usuario será alertado al tratar de acceder por algún accidente o al usar un vínculo engañoso, a unos de estos sitios. (El Pishing es la técnica que emplean los piratas informáticos, para suplantar la identidad de bancos y otros sitios financieros y así estafar a usuarios inocentes)

Uso y principales funciones de Google Chrome

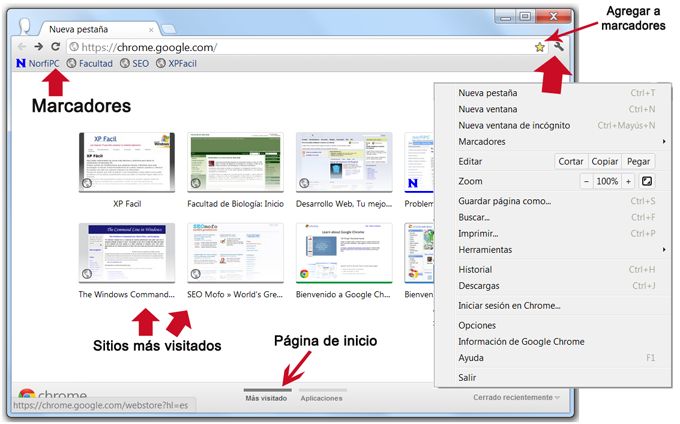

La página de inicio

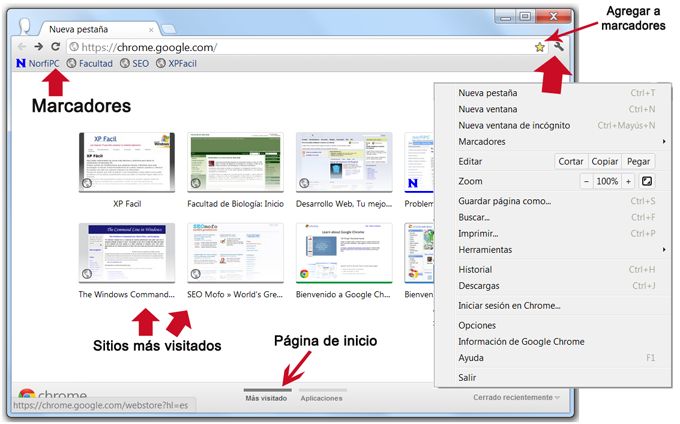

Para la página de inicio de Chrome o sea la que se muestra cuando abres el navegador, puedes escoger entre dos opciones, mostrar lo más visitado que son miniaturas de tus páginas favoritas, las que puedes cambiar a tu gusto o mostrar iconos de las Aplicaciones instaladas.

En la barra de estado (abajo), verás una indicación de la que estás utilizando.

Marcadores o Bookmarklets

Al dar un clic en la estrella amarilla que se encuentra en la esquina superior derecha, se podrá guardar la dirección de la página actual en la barra de marcadores, para poder acceder a ella en otra ocasión.

Para dejar siempre a la vista la barra de marcadores, usa las teclas: Control + Mayús +B.

También se puede guardar una página en los marcadores, usando las teclas Control + D.

Extensiones

Las extensiones son pequeñas aplicaciones que se instalan en el navegador a petición del usuario, de acuerdo a su gusto, necesidad e interés.

De forma predeterminada Google Chrome instala solo tres extensiones que son: YouTube, Mail y Búsqueda de Google.

Es posible posteriormente instalar cuantas extensiones se deseen, desde la

Galería o Chrome Web Store.

Hay extensiones disponibles de todo tipo, herramientas, juegos, utilidades, para música, el tiempo, para las redes sociales, etc.

Las hay famosas y útiles como lo son Ad Block (para bloquear la publicidad), TweetDeck y populares como son los juegos Angrybirds o Texas Holdem Poker, tan famosos en Facebook.

Para encontrar una relación de extensiones de gran utilidad práctica, para usar en Google Chrome, con una descripción de cada una y su link de descarga, lee la siguiente página:

Las extensiones más útiles y prácticas para el navegador Google ChromeBuscar en internet

Al ser Chrome desarrollado por el mayor buscador de internet, es un navegador optimizado para hacer búsquedas, solo es necesario introducir en la barra de direcciones lo que se desea buscar y presionar la tecla Enter.

Usar los otros servicios de Google y sincronizar tus datos

Si usas otros servicios de Google, como GMail, GMaps, YouTube, es recomendado que en la pestaña Personal de la herramienta Configuración(clic en el icono de la llave), introduzcas tus datos (email y contraseña) para que inicies sesión automáticamente al comenzar a usar Chrome y puedas acceder a todos los otros servicios.

Además de esta forma guardas tus marcadores, extensiones, aplicaciones, temas y preferencias en tu cuenta de Google y estarán disponibles en cualquier equipo que utilices.

O sea al instalar Google Chrome en otro dispositivo e iniciar sesión, se sincronizarán automáticamente todos tus datos.

Ya no es necesario como antes, guardar en el equipo los marcadores y otros archivos personales.

En cualquier momento puedes acceder al Panel de control de tus datos en Google, para eso usa el siguiente link:

Panel de control de GooglePara comprobar si se ha iniciado sesión en Google, busca en la esquina superior derecha del navegador tu dirección de email.

También podrás agregar otros usuarios, asignarle un icono que los identifique, para alternar entre usuarios con cuentas diferentes.

La opción No Track en Google Crome

No Track es una opción que brinda el navegador Google Chrome.

Consiste en informarle a los sitios o páginas web que cargamos, que no deseamos que se rastreen nuestros hábitos de navegación.

Estos hábitos se conocen usando Cookies guardadas en los archivos del navegador, nos da algunas ventajas, por ejemplo que muestren la publicidad de acuerdo a nuestro gusto.

Lee más información sobre las Cookies, sus ventajas y desventajas:

Función principal y usos de las Cookies en el navegadorLa opción esta deshabilitada de forma predeterminada, es una opción del usuario activarla.

Para hacerlo haz lo siguiente:

✓ Accede a la Configuración (el icono de la llave)

✓ Despliega las Opciones avanzadas

✓ Marca la casilla: "Enviar una solicitud de no seguimiento con tu tráfico de navegación".

Como usar una versión portable de Google Chrome en el USB

Si ya te has acostumbrado a usar Google Chrome para navegar en internet en la PC, seguro te interesará una versión portable que puedas llevar en el USB, para acceder a internet desde otros equipos.

Una versión portable del navegador es muy práctica ya que nos permite utilizar las extensiones, marcadores y otros archivos que están almacenados en nuestra cuenta de Google.

Es posible descargar una versión portable desde PortableApps.com, ofrece la ventaja que las contraseñas no se guardarán en el equipo donde se utilice.

Descárgala gratis desde: http://portableapps.com/apps/internet/google_chrome_portable

En otro artículo publicado en este sitio se trata el tema de cómo limitar y restringir el acceso a determinadas páginas y sitios de internet en nuestro equipo, al no ser su contenido de nuestra conveniencia.

En otro artículo publicado en este sitio se trata el tema de cómo limitar y restringir el acceso a determinadas páginas y sitios de internet en nuestro equipo, al no ser su contenido de nuestra conveniencia.

Son varios los factores que hacen que Google Chrome sea rápido y veloz en internet, solo algunos de ellos son los siguientes:

Son varios los factores que hacen que Google Chrome sea rápido y veloz en internet, solo algunos de ellos son los siguientes:

Las extensiones son pequeñas aplicaciones que se instalan en el navegador a petición del usuario, de acuerdo a su gusto, necesidad e interés.

Las extensiones son pequeñas aplicaciones que se instalan en el navegador a petición del usuario, de acuerdo a su gusto, necesidad e interés. Si usas otros servicios de Google, como GMail, GMaps, YouTube, es recomendado que en la pestaña Personal de la herramienta Configuración(clic en el icono de la llave), introduzcas tus datos (email y contraseña) para que inicies sesión automáticamente al comenzar a usar Chrome y puedas acceder a todos los otros servicios.

Si usas otros servicios de Google, como GMail, GMaps, YouTube, es recomendado que en la pestaña Personal de la herramienta Configuración(clic en el icono de la llave), introduzcas tus datos (email y contraseña) para que inicies sesión automáticamente al comenzar a usar Chrome y puedas acceder a todos los otros servicios. Si ya te has acostumbrado a usar Google Chrome para navegar en internet en la PC, seguro te interesará una versión portable que puedas llevar en el USB, para acceder a internet desde otros equipos.

Si ya te has acostumbrado a usar Google Chrome para navegar en internet en la PC, seguro te interesará una versión portable que puedas llevar en el USB, para acceder a internet desde otros equipos.